Un volet roulant qui s’ouvre et se ferme à distance en wifi, une smart TV, une enceinte qui parle, une petite caméra amazon… Aujourd’hui, les objets connectés sont partout chez nous. On va trouver cela tellement pratique, et il y a certainement quelqu’un qui viendra vous expliquer un jour à quel point la cafetière qu’on peut déclencher depuis son téléphone est géniale.

Et si un frigo peut suggérer des recettes, il me le faut.

Plus de 15 milliards de ces objets ont envahi nos espaces privés. C’est mignon, seulement il faut garder à l’esprit que chaque objet connecté, c’est un port ouvert pour se connecter. Et un port ouvert, c’est une porte d’entrée. Ce qui est d’autant plus vicieux dans le concept, c’est que ces objets sont conçus pour être le plus facile possible, à installer, et à utiliser… au détriment de la sécurité.

Alors je vous vois venir, « oh… un port c’est pas une porte … ça va … » … Et si on en parle au bistrot en bas, il y en aura certainement un pour répondre: « non mais de toute façon ILS savent déjà tout, puis moi j’ai rien à cacher de toute façon… »

Allez, parlons en tout de même rapidement.

IoT et Dead Internet.

Le Dead internet, c’est une théorie qui envisage qu’aujourd’hui il y ait plus de bots que d’utilisateurs véritables (entendons « humain ») sur internet.

Et ce n’est pas tout à fait faux. Le net est constamment scanné par un nombre incalculable de bots. En permanence. Et il est effectivement probable qu’il y ait au moins autant de bots que d’utilisateurs.

Internet, c’est comme une immense bibliothèque avec des milliards de livres ouverts – ou fermés, selon les cas. Des robots automatisés, appelés bots ou crawlers, passent leur temps à scanner tout ça pour cartographier ce qui est accessible. Shodan, lancé en 2009 par un développeur visionnaire nommé John Matherly, est sans doute le plus efficace cette catégorie. Il n’indexe pas les sites web classiques comme Google, mais les appareils connectés : caméras, imprimantes, serveurs industriels, et plus encore. Ces bots balayent en permanence des milliards d’adresses IP (les « adresses postales » d’Internet) pour repérer les ports ouverts, imaginez des fenêtres mal fermées sur une maison. C’est légal et même très utile : les experts en sécurité s’en servent pour détecter les faiblesses avant que des acteurs malveillants ne les exploitent. Mais voici la règle d’or du web : tout ce qui n’est pas protégé par un mot de passe ou une barrière est considéré comme public. Pas de login exigé ? Alors, c’est open bar. Les bots ne hackent rien ; ils notent juste ce qui est visible, comme un promeneur qui regarde par une vitre sans rideaux. Shodan stocke ces infos et les rend accessibles à quiconque cherche bien.

Des screenshots aux vulnérablités… Quelles infos sont exposées ?

Maintenant, le cœur du sujet : ce qui fuit vraiment. Shodan ne se contente pas de lister des appareils ; il capture des données concrètes, comme n’importe qui pourrait le faire.

Par exemple, pour les caméras de surveillance mal configurées, il prend des screenshots du flux vidéo – des instantanés montrant l’intérieur de maisons, des bureaux. Voilà précisement comment, pensant sécuriser votre domicile avec la caméra amazon à 12 euros, vous ouvrez littéralement une fenêtre accessible depuis le monde entier sur… votre salon.

Bagnole, garage, cour, escaliers, jardin, terrasse, canapé …

Il va sans dire que si, lors de la viste du bot, vous êtes en slip dans le couloir en train de danser la macarena … Vous la danserez devant le monde entier.

Mais ça va plus loin ! Prenons les vulnérabilités : Shodan détecte des routeurs avec des mots de passe par défaut (comme « admin/admin »), permettant à n’importe qui d’accéder à votre réseau domestique et de voir tous les appareils connectés. Imaginez un hacker qui change vos paramètres Wi-Fi ou espionne votre trafic. Autre exemple : des imprimantes connectées sans protection, où on peut envoyer des jobs d’impression farfelus à distance – ou les utiliser comme porte d’entrée pour infecter un réseau avec un virus si imprimer des trolilols était pas assez rigolo. Et ce n’est pas tout. Des systèmes industriels apparaissent avec des interfaces ouvertes, exposant des commandes critiques. Par exemple, en juin 2025, des chercheurs ont révélé via Shodan que plus de 35 000 systèmes solaires connectés étaient exposés, risquant des cyberattaques qui pourraient perturber l’énergie renouvelable.

En octobre 2024, des vulnérabilités dans les modems cellulaires IoT ont été mises en lumière, affectant des millions d’appareils et permettant des exécutions de code à distance.

La liste serait longue.

Sans oublier les desktops partagés via des outils comme VNC : Shodan capture des écrans entiers, révélant des emails, des fichiers confidentiels, ou des sessions bancaires.

Des thermostats intelligents qui indiquent si vous êtes absent (idéal pour les cambrioleurs), ou des serrures connectées qui pourraient être déverrouillées à distance si mal sécurisées.

Encore une fois, quelque soit l’objet, s’il doit se connecter, il le fait via un port. Et un port, ça servira toujours à faire entrer des choses et en sortir d’autres.

Alors comment éviter cela ?

Pas de panique, on peut reprendre le contrôle sans devenir un expert en cybersécurité. Voici des conseils simples et efficaces pour blinder vos gadgets .

En général, le premier reflexe sera de mettre un petit cache sur la webcam de l’ordinateur portable. C’est très bien, mais ça reste une illusion, en effet, la plupart des smartTV ont elles aussi des webcams … et des micros, et sont en général positionnés dans votre salon ou dans votre chambre !!

- Allez dans les paramètres de votre téléviseur, désactivez micro et caméra. Ce n’est pas directement accessible, par exemple pour samsung le chemin sera: réglages -> paramètres -> préférences relatives à l’appareil -> micro … puis recommencez pour la caméra. (attention, la caméra d’une smartTV peut être extrèmement discrète);

- Changez les mots de passe par défaut : Dès l’installation, remplacez-les par quelque chose de solide – mélangez majuscules, minuscules, chiffres et symboles. Utilisez un gestionnaire de mots de passe pour ne pas les oublier. Chaque objet peut et doit être protégé par un mot de passe. Surtout les caméras de surveillance.

- Évitez d’exposer tout à Internet : Ne forwardez pas les ports de votre routeur sans raison. Optez pour un VPN ou des services cloud fiables qui gèrent l’accès distant pour vous, comme ceux de marques reconnues.

- Mettez à jour régulièrement : Les mises à jour corrigent les vulnérabilités connues.

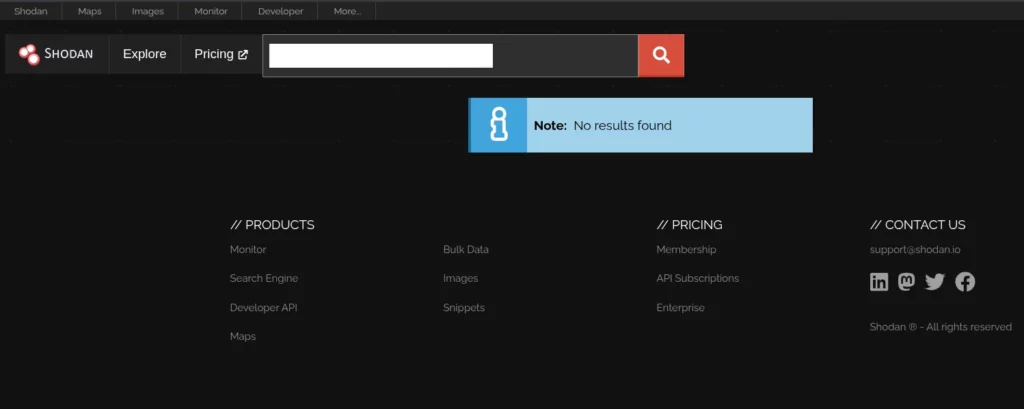

- Vérifiez sur Shodan : Trouvez votre adresse IP publique (via un site comme whatismyip.com) et cherchez-la sur Shodan. Si quelque chose apparaît, corrigez-le vite : ajoutez un mot de passe ou fermez les ports inutiles. L’idéal serait qu’il vous réponde : « no results found »

- Choisissez des marques fiables et segmentez votre réseau : Privilégiez les produits avec de bons avis en sécurité. Créez un réseau séparé pour vos IoT (via votre routeur) pour isoler les risques. C’est comme configurer un second wifi parallèle chez vous, cela évite que des informations puissent être recoupées.

Les failles dans les objets connectés n’en sont pas toujours. En réalité les micros et caméras sur les smartTV sont plutôt conçus pour détecter des comportements et proposer de la publicité ciblée par exemple. On est pour, on est contre, il en reste pas moins que ce sont autant de caméras et de micros qui sont posés chez vous.

Prenez une minute pour y penser. Combien d’IoT avez-vous chez vous ? Avez-vous pris le temps de lire la notice ? Est-ce qu’il y a un moyen de changer le mot de passe ? Est-il équipé d’une caméra ou d’un micro ?

Pour aller plus loin, je vous conseille vivement l’excellente vidéo de Momotchi sur les IoT : https://youtu.be/QnvUfqb_pcM?si=n0DRiQ_Zx5pZ8l-U

Bisous.